“سودآورتر کردن دفاع نسبت به حمله” از ۲۵ میلیارد دلار هک در دیفای جلوگیری کرد — مدیرعامل ایمونفای | مصاحبه

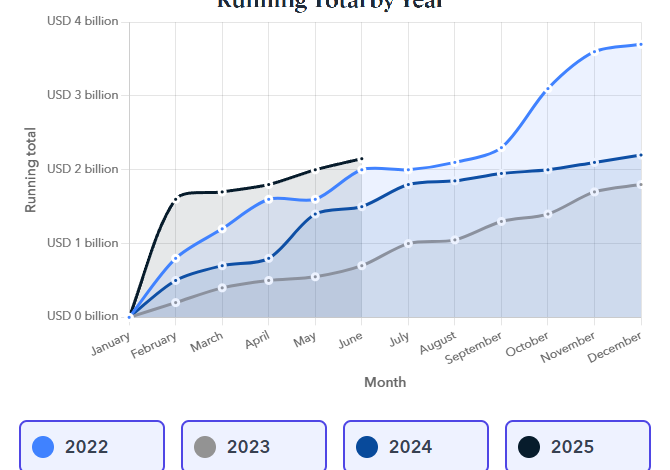

بخش امور مالی غیرمتمرکز (دیفای) و حوزه رمزارزها همچنان با بحران امنیتی عظیمی روبرو است، به طوری که هکرها با سرعتی نگرانکننده میلیاردها دلار از پروتکلها را تخلیه میکنند. تنها در نیمه اول سال ۲۰۲۵، بهرهبرداریهای رمزارزی به ۲.۱ میلیارد دلار رسید که تقریباً با مجموع ضررهای سال ۲۰۲۴ برابری میکند و این صنعت را در مسیر شکستن رکوردهای سالانه قبلی قرار داده است.

با این حال، در میان این هرج و مرج، روایتی متفاوت در حال ظهور است. برنامههای پاداش باگ (Bug Bounty) ثابت میکنند که تشویق هکرهای اخلاقی میتواند اساساً اقتصاد امنیت سایبری را تغییر دهد و دفاع را سودآورتر از حمله کند. این مفهوم ساده اما انقلابی است؛ به جای انتظار برای سوءاستفاده بازیگران مخرب از آسیبپذیریها، پروتکلها به هکرهای کلاه سفید (White Hat) پول میدهند تا ابتدا نقصها را پیدا و گزارش کنند.

منبع: TRM Labs

انقلاب دفاعی ۲۵ میلیارد دلاری

با این حال، گزارش Hacken در سال ۲۰۲۴ کاهش ۴۰ درصدی ضررهای دیفای را در مقایسه با سال ۲۰۲۳ نشان میدهد که عمدتاً به اقدامات امنیتی بهبودیافته، از جمله برنامههای پاداش باگ قویتر نسبت داده میشود.

منبع: Hacken

اثربخشی این رویکرد زمانی به طور چشمگیری نشان داده شد که پروتکلها از طریق پرداختهای استراتژیک از ضررهای عظیم جلوگیری کردند. بزرگترین پاداش نرمافزاری در تاریخ، ۱۰ میلیون دلار پرداختی توسط Wormhole برای یک آسیبپذیری بحرانی پل (Bridge)، احتمالاً از میلیاردها دلار خسارت بالقوه جلوگیری کرد. Immunefi، پلتفرم پیشرو پاداش باگ وب۳، در مرکز این تحول قرار دارد. این شرکت بیش از ۱۲۰ میلیون دلار پرداخت پاداش را تسهیل کرده و در عین حال ادعا میکند که از بیش از ۲۵ میلیارد دلار هک بالقوه در بیش از ۵۰۰ پروتکل جلوگیری کرده است.

ما با میچل آمادور، بنیانگذار و مدیرعامل Immunefi، در مورد چگونگی تاثیر برنامههای پاداش باگ بر امنیت بیشتر رمزارزها، دلیل شکست رویکردهای امنیتی سنتی در محیط منبع باز وب۳، و آینده این خط دفاعی حیاتی در برابر تهدیدهای به طور فزاینده پیچیده گفتگو کردیم. نظر او را در ادامه میخوانید:

معکوس کردن اقتصاد امنیت سایبری

Cryptonews: شما اساساً اقتصاد امنیت سایبری را با سودآورتر کردن دفاع نسبت به حمله معکوس کردهاید. آیا میتوانید یک مورد خاص را که در آن این امر از یک بهرهبرداری عمده جلوگیری کرد، برای ما توضیح دهید و بگویید که رویکرد امنیتی سنتی چه چیزی را از دست داده بود؟

میچل آمادور: در سال ۲۰۲۲، یک کلاه سفید یک باگ بحرانی در قرارداد هسته پل Wormhole روی اتریوم گزارش داد. این باگ یک باگ self-destruct در پیادهسازی پروکسی قابل ارتقا (Upgradeable Proxy Implementation) بود که میتوانست به قفل احتمالی وجوه کاربران منجر شود. آنها آن را از طریق برنامه پاداش باگ Wormhole که توسط Immunefi میزبانی میشد، افشا کردند و ما یک پرداخت ۱۰ میلیون دلاری را بدون از دست رفتن هیچ وجوه کاربری تسهیل کردیم. این بزرگترین پاداش نرمافزاری تاریخ است – مبلغی که زندگی را تغییر میدهد و به عنوان انگیزهای برای هکرها عمل میکند تا به جای سوءاستفاده، آسیبپذیریها را به صورت مسئولانه افشا کنند. در مقایسه با میلیاردها وجوهی که در صورت پیدا کردن باگ توسط یک کلاه سیاه (Black Hat) میتوانست از دست برود، این مبلغ ناچیزی است. حسابرسیهای سنتی، ایستا و پیش از راهاندازی، آسیبپذیریهای پس از استقرار در سیستمهای پویای دیفای را از دست میدهند. برنامههای پاداش باگ مداوم ما، تاکتیکهای کلاه سیاه را به صورت اخلاقی تقلید میکنند و چیزهایی را که حسابرسیها نمیبینند یا نمیتوانند ببینند، شناسایی میکنند.

CN: با جلوگیری از ۲۵ میلیارد دلار هک بالقوه، بزرگترین آسیبپذیری منفردی که پلتفرم شما شناسایی کرده چیست و اگر مورد سوءاستفاده قرار میگرفت، اثرات موجی آن چه میبود؟

آمادور: آسیبپذیری ۱۰ میلیون دلاری Wormhole که قبلاً ذکر شد، بزرگترین مورد ما بود. این آسیبپذیری میتوانست منجر به سرقت بین زنجیرهای (Cross-Chain) میلیاردها دلار شود، داراییهای کاربران را نابود کند، اعتماد به پلها را از بین ببرد، قیمت توکنها را سقوط دهد و پذیرش دیفای را کند کند. پاداش ما تضمین کرد که یک وصله به سرعت مستقر شد تا ثبات اکوسیستم حفظ شود.

تاثیر سیستمیک آن فراتر از ضرر مالی فوری، ویرانگر میبود. Wormhole میلیاردها تراکنش بین زنجیرهای را پردازش میکند و به عنوان زیرساخت حیاتی برای اتصال بلاکچینهای اصلی مانند اتریوم، سولانا و BSC عمل میکند. یک بهرهبرداری موفق میتوانست باعث آبشاری از لیکوئید شدن در سراسر پروتکلهای دیفای که به داراییهای بین زنجیرهای متکی هستند، شود و به طور بالقوه کل اکوسیستم را بیثبات کند.

چالشهای امنیتی منحصر به فرد وب۳

CN: شما اشاره کردید که امنیت سایبری سنتی در جهان منبع باز وب۳ شکست میخورد. ۲ تا ۳ نقطه کور حیاتی که تیمهای امنیتی enterprises هنگام تلاش برای ایمنسازی پروتکلهای دیفای دارند، چیست؟

آمادور: حسابرسیهای ایستا: enterprises به بررسیهای یکباره متکی هستند و نقصهای پس از راهاندازی در قراردادهای هوشمند در حال تکامل را از دست میدهند. نادیده گرفتن انگیزهها: آنها جذابیت حمله دفترچه باز (Open-Ledger) وب۳ را دست کم میگیرند و به پاداشهایی نیاز دارند تا از کلاه سیاهها پیشی بگیرند. عدم تخصص وب۳: بسیاری از تیمها فاقد دانش قبلی بلاکچین هستند و ریسکهای ترکیبپذیری (Composability) یا اوراکل (Oracle) را از دست میدهند. جنبه ترکیبپذیری به ویژه حیاتی و اغلب نادیده گرفته شده است. در امور مالی سنتی، سیستمها عمدتاً جدا از هم هستند، اما پروتکلهای دیفای طوری طراحی شدهاند که مانند بلوکهای لگو با یکدیگر تعامل داشته باشند. این امر پیچیدگی نمایی ایجاد میکند که در آن یک آسیبپذیری در یک پروتکل میتواند در کل یک اکوسیستم