هکرهای کره شمالی ۲۱ میلیون دلار از اسبیآی کریپتو دزدیدن و از طریق تورنادوکش پولشویی کردند

هکرهای کره شمالی ۲۱ میلیون دلار از SBI Crypto سرقت کردند و از طریق تورنادوکش پولشویی کردند

جزئیات سرقت از شرکت ژاپنی

شرکت کریپتوی ژاپنی SBI Crypto قربانی سرقت ۲۱ میلیون دلاری شده که تحقیقات بلاکچینی آن را به هکرهای مشکوک کره شمالی مرتبط میداند. این حادثه به فهرست رو به رشد حملات سایبری پرسر و صدایی اضافه میکند که به واحدهای سایبری پشتیبانی شده توسط دولت کره شمالی نسبت داده میشود.

کشف سرقت توسط تحلیلگر بلاکچین

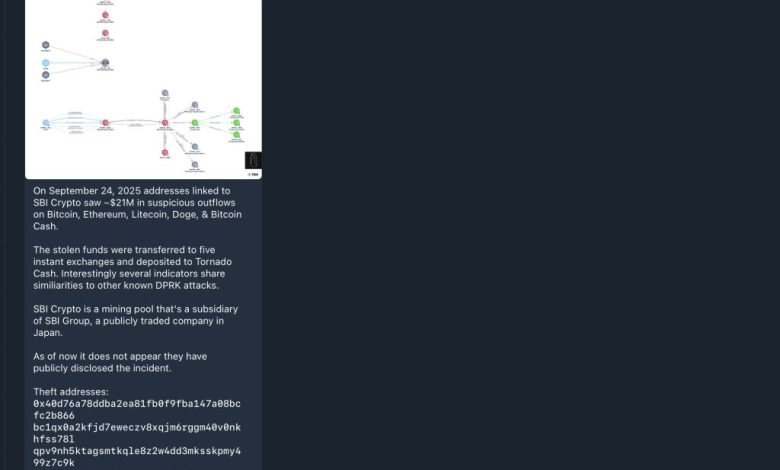

این نقض امنیتی اولین بار توسط تحلیلگر بلاکچین زکایکسبیتی (ZachXBT) شناسایی شد که خروجیهای مشکوک از آدرسهای کیف پول SBI Crypto را در ۲۴ سپتامبر ۲۰۲۵ تشخیص داد.

سرقت SBI به ۲.۲ میلیارد دلار سرقت شده توسط هکرهای کره شمالی در ۲۰۲۵ اضافه شد

بر اساس تحلیل او، تقریباً ۲۱ میلیون دلار ارز دیجیتال شامل بیتکوین (Bitcoin)، اتریوم (Ethereum)، لایتکوین (Litecoin)، دوجکوین (Dogecoin) و بیتکوین کش (Bitcoin Cash) از آدرسهای مرتبط با شرکت خارج شد. این وجوه از طریق پنج صرافی فوری (instant exchanges) مسیریابی شدند قبل از اینکه به تورنادوکش (Tornado Cash) – میکسر کریپتو که اغلب با عملیات پولشویی مرتبط است – واریز شوند.

شباهت تاکتیکها با گروه لازاروس

زکایکسبیتی خاطرنشان کرد که تاکتیکها و ردپاهای دیجیتال استفاده شده در سرقت SBI Crypto بسیار شبیه به سایر نفوذهای انجام شده توسط واحدهای سایبری جمهوری دموکراتیک خلق کره (DPRK) است که معمولاً به عنوان گروه لازاروس (Lazarus Group) شناخته میشوند.

عدم افشای عمومی توسط SBI

SBI Crypto یک استخر استخراج (mining pool) و شرکت تابعه کاملاً متعلق به گروه SBI است که یکی از بزرگترین conglomerateهای خدمات مالی ژاپن محسوب میشود. با وجود مقیاس سرقت، SBI هنوز این حادثه را به طور عمومی افشا نکرده است.

افزایش سرقتهای مرتبط با کره شمالی

حادثه SBI آخرین مورد از سری حملات سایبری مرتبط با کره شمالی است که صرافیهای ارز دیجیتال، پروژهها و کاربران را هدف قرار میدهد. دادههای compiled شده توسط شرکتهای پزشکی قانونی بلاکچین نشان میدهد که هکرهای کره شمالی تنها در سال ۲۰۲۴ بیش از ۱.۳ میلیارد دلار در ۴۷ حادثه سرقت کردند.

در نیمه اول سال ۲۰۲۵، آنها حدود ۲.۲ میلیارد دلار سرقت کردند که پیچیدگی و تناوب فزاینده این عملیاتها را نشان میدهد.

توسعه کمپینهای کره شمالی از هک تا طرحهای استخدامی متقلبانه

تحقیقات در مورد کمپینهای سایبری DPRK نشان داده که آنها فراتر از هک کیف پولها و صرافیها گسترش یافتهاند. در ۱۳ آگوست، زکایکسبیتی شواهدی از یک طرح استخدامی پنهانی کره شمالی منتشر کرد که شامل پنج عامل بود که به عنوان توسعهدهندگان بلاکچین خود را جا زده بودند.

اتصال به پروژه Favrr

یکی از کیف پولهای مرتبط با حلقه توسعهدهنده جعلی، به اکسپلویت ۶۸۰٬۰۰۰ دلاری پروژه کریپتوی Favrr در ژوئن ۲۰۲۵ مرتبط بود که فعالیتهای گروه را بیشتر به جرایم مالی متصل میکند.

نگرانیهای فزاینده در بخش کریپتو

افشای این تاکتیکها نگرانی فزایندهای در بخش ارز دیجیتال ایجاد کرده است. در چندین مورد، پروژهها کشف کردند که توسعهدهندگان و تصمیمگیرندگان در تیمهای آنها در واقع عوامل کره شمالی با هویتهای جعلی بودند.

کمپینهای بدافزار پیشرفته

فراتر از تقلب استخدامی، کره شمالی به کمپینهای بدافزار بسیار پیشرفته مرتبط شده است. در ژوئن، شرکت امنیت سایبری سیسکو تالوس (Cisco Talos) کمپین “PylangGhost” را مستند کرد که در آن عوامل گروه لازاروس تستهای کدینگ جعلی و پلتفرمهای مصاحبه ویدیویی طراحی کردند تا دستگاههای توسعهدهندگان بلاکچین را آلوده کنند.

پاسخ اجرای قانون آمریکا

اجرای قانون آمریکا با توقیفها و دستگیریهای مرتبط با عملیاتهای مرتبط با DPRK پاسخ داده است. در ژوئن، مقامات ۷.۷ میلیون دلار ارز دیجیتال را که allegedly از طریق شبکههای کارگر فناوری اطلاعات پنهانی کره شمالی به دست آمده بود، ضبط کردند.

هشدار مدیرعامل سابق بایننس

چانگ پنگ ژائو (Changpeng Zhao)، مدیرعامل سابق بایننس (Binance) نیز در سپتامبر هشدار داد که هکرهای کره شمالی به طور فزایندهای از طریق درخواستهای شغلی جعلی، رشوه دادن به پیمانکاران و بدافزار پنهان شده در لینکهای مصاحبه، به شرکتهای کریپتو نفوذ میکنند.

وضعیت فعلی وجوه سرقت شده

تا زمان تنظیم این گزارش، وجوه سرقت شده هنوز مفقود شده است و SBI Crypto هنوز بیانیه رسمی برای رسیدگی به این نقض امنیتی صادر نکرده است.